Pesquisadores da Universidade de Glasgow têm Publicados um artigo que destaca a chamada implementação ThermoSecure para descobrir senhas e PINs. O nome ThermoSecure fornece uma pista para a metodologia subjacente, pois os pesquisadores estão usando uma mistura de tecnologia de imagem térmica e IA para revelar senhas de dispositivos de entrada como teclados, touchpads e até telas sensíveis ao toque.

Antes de olhar para as técnicas e tecnologias subjacentes, vale a pena destacar o quão impressionante é o ThermoSecure para descobrir entradas de senha. Durante os testes, o trabalho de pesquisa afirma: “ThermoSecure ataca com sucesso senhas de 6 símbolos, 8 símbolos, 12 símbolos e 16 símbolos com uma precisão média de 92%, 80%, 71% e 55%, respectivamente”. Além disso, esses resultados foram de evidências relativamente ‘frias’, e o artigo acrescenta que “uma precisão ainda maior [is achieved] quando as imagens térmicas são tiradas em 30 segundos.”

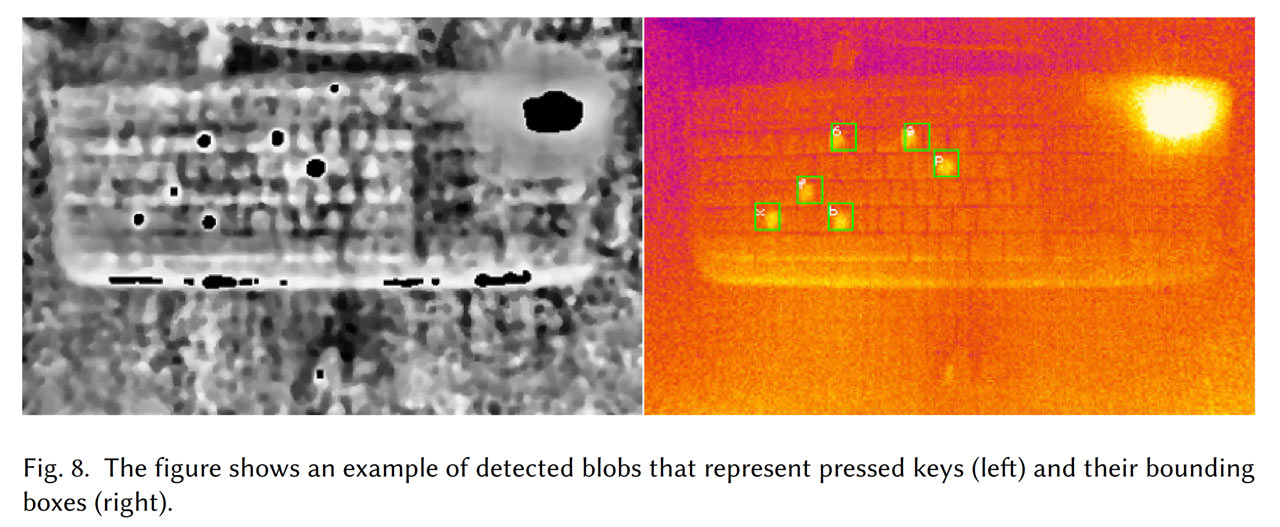

Como funciona o ThermoSecure? O sistema precisa de uma câmera térmica, que vem se tornando um item bem mais acessível nos últimos anos. Um dispositivo utilizável pode custar apenas US$ 150, de acordo com o trabalho de pesquisa. No lado do software AI, o sistema usa uma técnica de detecção de objetos baseada em Mask RCNN que basicamente mapeia a imagem (térmica) para as chaves. Em três fases, variáveis como a localização do teclado são consideradas, em seguida, a entrada de teclas e a detecção de toques múltiplos são realizadas e, em seguida, a ordem das teclas pressionadas é determinada por algoritmos. No geral, parece funcionar muito bem, como sugerem os resultados.

Os datilógrafos Hunt-and-Peck tornam-se os caçados

Com o ataque térmico acima parecendo uma opção bastante viável para hackers espionar senhas, PINs e assim por diante, o que pode ser feito para mitigar a ameaça ThermoSecure? Reunimos os principais fatores que podem impactar no sucesso de um ataque térmico.

Fatores de entrada: Os usuários podem ficar mais seguros usando senhas mais longas e digitando mais rápido. “Usuários que são digitadores caça-e-bica são particularmente vulneráveis a ataques térmicos”, observam os pesquisadores.

Fatores de interface: As propriedades termodinâmicas do material do dispositivo de entrada são importantes. Se um hacker conseguir criar uma imagem do dispositivo de entrada em menos de 30 segundos, isso ajudará muito. Os entusiastas do teclado provavelmente também estarão interessados em saber que as teclas ABS retêm assinaturas de calor de toque por muito mais tempo do que as teclas PBT.

Apagar atividade: O calor emitido pelos teclados retroiluminados ajuda a disfarçar os traços de calor da interação humana com o teclado. Uma pessoa cautelosa às vezes pode tocar nas teclas sem acioná-las e não deixar a área de entrada por pelo menos um minuto após inserir o nome de usuário/senha.

Fique sem senha: Mesmo as melhores senhas são embaraçosamente inseguras em comparação com métodos alternativos de autenticação, como a biometria.

Em resumo, a precisão desses ataques térmicos é surpreendentemente alta, mesmo algum tempo depois que o usuário se afastou do teclado / teclado. É preocupante, mas não mais do que as outras técnicas de vigilância/desnatação que já são difundidas. A melhor solução para esses tipos de métodos de adivinhação de senha e PIN parece ser a mudança para biometria e/ou autenticação de dois ou mais fatores. Evitar o acesso não autorizado ao seu dispositivo em primeiro lugar (ou seja, não deixar seu laptop ou telefone sem vigilância), especialmente logo após digitar seu PIN/senha, também ajudará a impedir os invasores.